Ocorrência de UEFI BIOS em componentes lançados no final do ano passado, levantando preocupações de segurança para usuários e desenvolvedores.

____________________________________

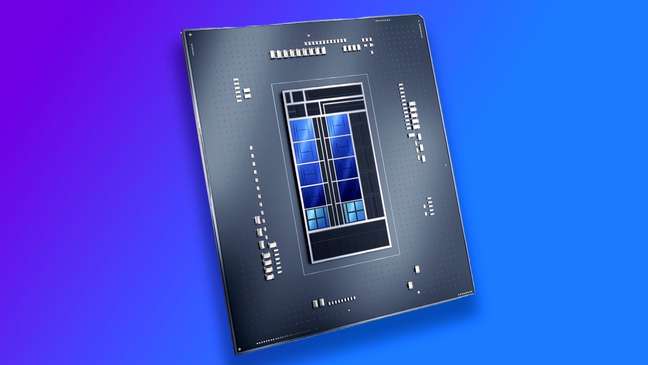

Neste fim de semana, a Intel confirmou o vazamento do código-fonte do UEFI BIOS para processadores de 12ª geração, pertencentes à família Alder Lake. Detalhes sobre esses modelos, disponíveis nas lojas em novembro passado, foram anunciados no Twitter na última sexta-feira (07), após aparecerem, supostamente, em um fórum anônimo, mas em face da mídia.

Todo o conjunto foi publicado no GitHub. No total, são 5,97 GB de arquivos, incluindo segredos de validação criptográfica, logs de alterações e ferramentas de construção que não podem ser roubadas de um sistema Intel, de acordo com a Intel. Informações não confirmadas indicam que o volume pertencerá à Insyde Software Corp, empresa que desenvolve programas UEFI; No entanto, ainda não se sabe se a empresa foi comprometida por um ataque cibercriminoso ou como todas as informações vazaram.

Sabe-se apenas que os vazamentos mais recentes e os códigos que dão indicações da mudança duram em 30 de setembro deste ano. Este volume também dá pistas sobre a Lenovo e as integrações relacionadas à segurança e armazenamento em nuvem do fabricante, embora não haja indicação de que ele, e não o desenvolvedor, seja a fonte do vazamento, seu vetor ainda não foi confirmado oficialmente. Os arquivos foram publicados originalmente no GitHub, de onde foram removidos, mas não antes de serem copiados e agora distribuídos em outros canais.

Por outro lado, em comunicado oficial, a Intel disse que não acredita que o vazamento do código-fonte do Alder Lake represente um risco para a segurança dos usuários. Por exemplo, o fabricante observa que este software e muitos outros fazem parte de seu programa de recompensas de bugs e que os pesquisadores de segurança são convidados a relatar vulnerabilidades de segurança encontradas após a exposição.

No entanto, apesar do discurso oficial, sugere-se que o lançamento do código-fonte pode levar os usuários a descobrir bugs e explorar processadores Intel, principalmente se estivermos falando de algo tão importante quanto o UEFI BIOS. Por exemplo, a maior coisa que temos é a presença de chaves de criptografia usadas nas ferramentas de controle de inicialização, embora não haja garantia de que os dados sejam válidos.

Atualmente, não há evidências claras de um ataque ou exploração adicional relacionada aos dados vazados. Portanto, é difícil fazer recomendações de segurança para os usuários dos novos microprocessadores, que atualmente estão monitorando e prevendo os efeitos dessa exposição.